Non aux blocages de sites internet et au protectionnisme numérique

- Introduction L’essentiel en bref | Position d’economiesuisse

- Chapter 1 Internet est le moteur du progrès

- Chapter 2 Mise en place et fonction des blocages d’accès

- Chapter 3 Problèmes techniques

- Chapter 4 Possibilités de contournement

- Chapter 5 Préoccupations d’ordre juridique

- Chapter 6 Il faut renoncer aux blocages de réseaux

Mise en place et fonction des blocages d’accès

Fonctionnement d’internet

Internet est un réseau informatique mondial constitué d’un ensemble de réseaux d’ordinateurs autonomes et de terminaux permettant d’y accéder. Internet garantit la connexion entre ces réseaux et permet ainsi d’utiliser des services et des applications comme le web, les courriels, les applications et bien d’autres encore. En principe, chaque terminal peut se connecter à tous les autres terminaux. L’échange de données entre les terminaux connectés au réseau se fait via des protocoles internet normalisés.

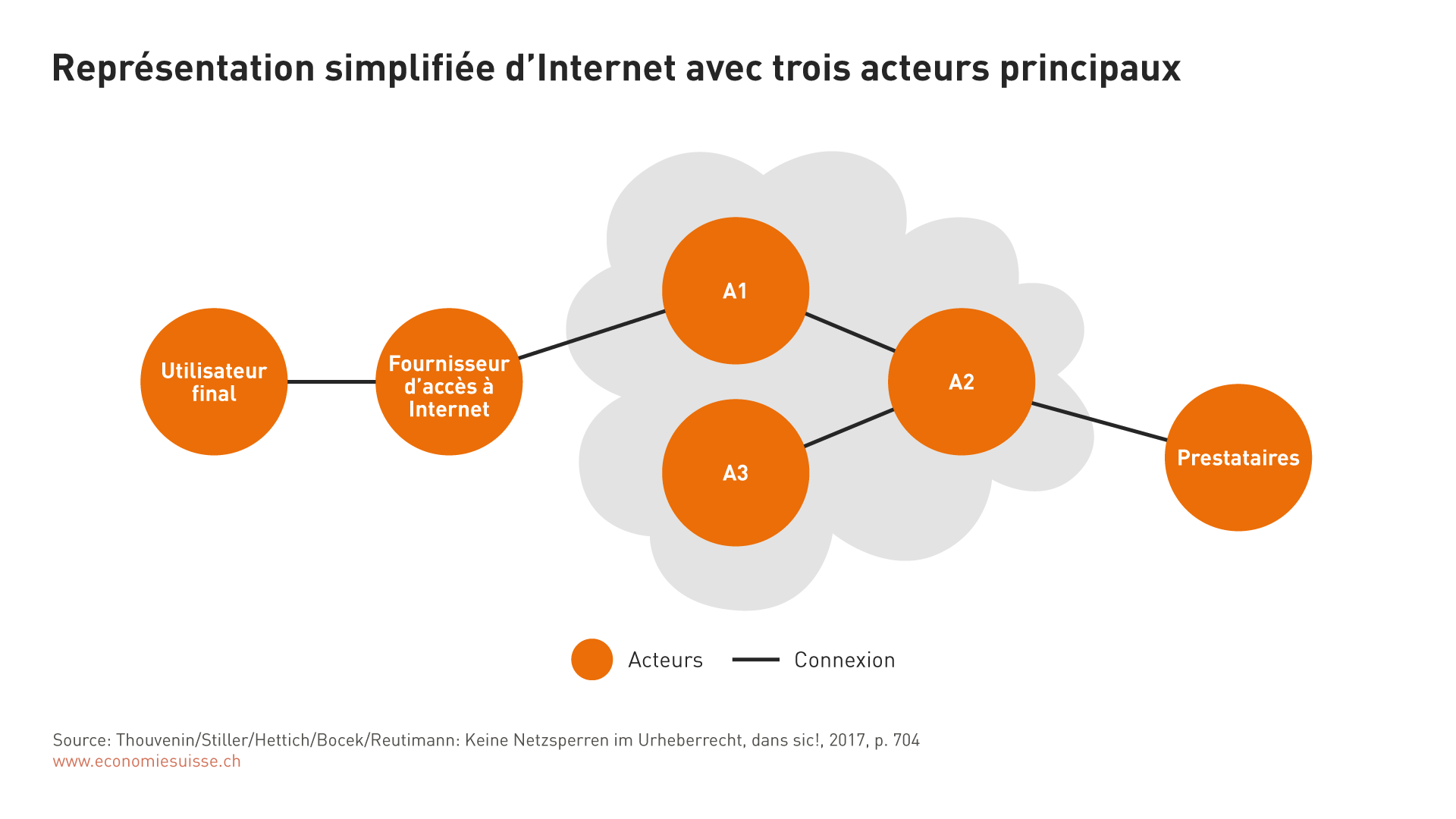

Figure 1

Internet est un ensemble de réseaux indépendants. En principe, tout appareil compatible internet peut se relier à tout autre appareil.

Construction fiable

Internet est conçu pour être un réseau fondamentalement fiable. Il y a toujours plusieurs voies menant au but recherché. En cas de défaillance de l’une de ces voies, il est possible d’en emprunter une autre. Les blocages de réseaux rendent cependant internet plus vulnérable et son utilisation moins sûre.

Internet, un réseau décentralisé

L’internet est constitué de plusieurs réseaux indépendants qui sont raccordés. Ce sont principalement les réseaux des fournisseurs d’accès internet, auxquels sont branchés les appareils des utilisateurs finaux.

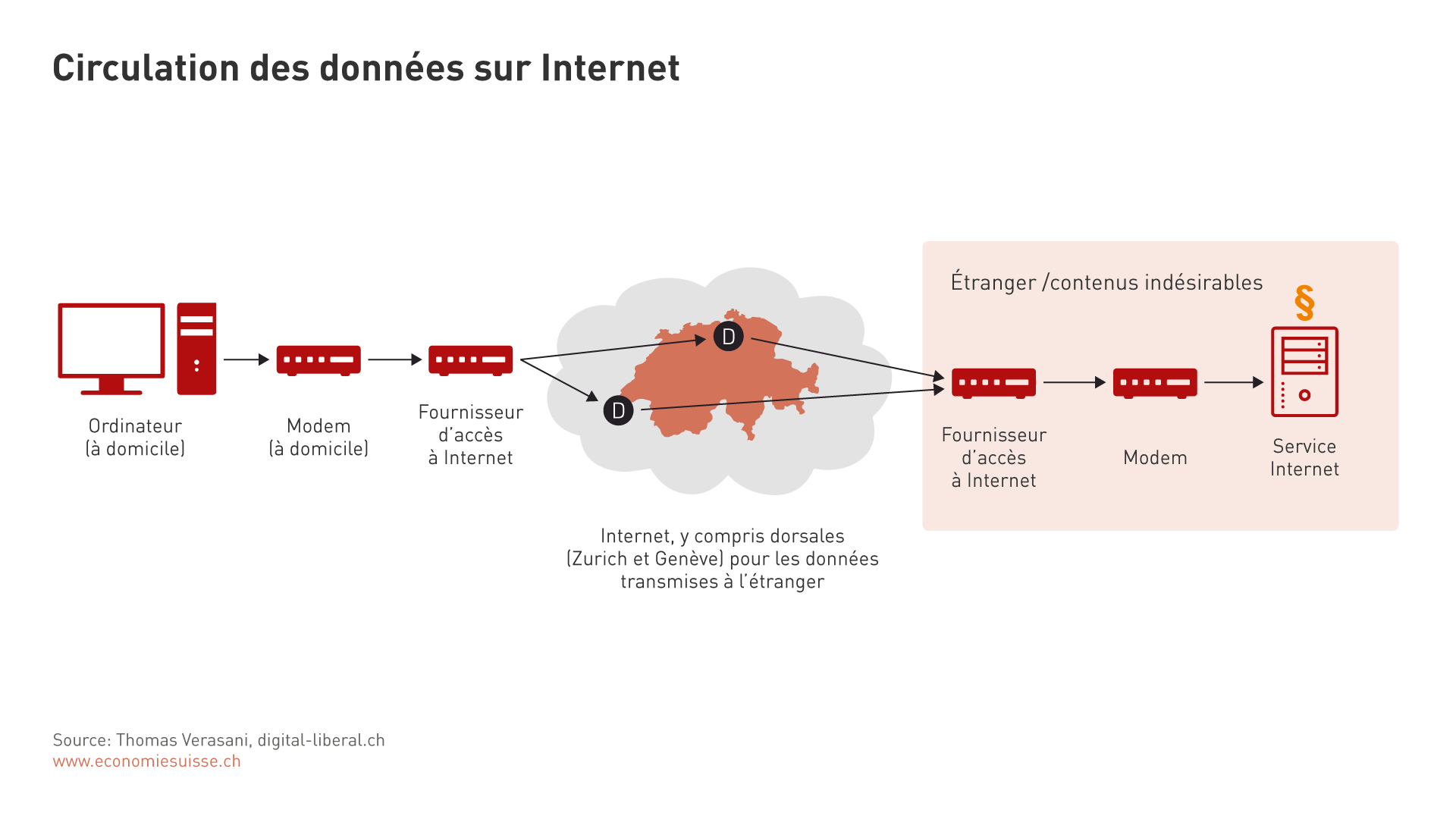

Un grand nombre de liaisons internet importantes (dorsales) sont interconnectées au niveau de nœuds internet, par des connexions rapides et des appareils puissants (routeurs et commutateurs). L’échange d’informations relatives à l’accessibilité entre deux réseaux est organisé sous la forme d’un échange de trafic, autrement dit sur la base de la réciprocité. Cela permet d’échanger des données.

Le premier réseau d’internet, l’Arpanet, a été conçu comme un réseau décentralisé, dans une optique de fiabilité maximale. Ses créateurs n’ont pas prévu d’ordinateur central où convergent toutes les connexions. La structure en réseau d’internet contribue aujourd’hui encore à sa grande fiabilité. Pour la communication entre deux utilisateurs, il existe plusieurs chemins possibles via des routeurs avec des systèmes d’exploitation différents. En règle générale, la défaillance d’une connexion physique dans le noyau central d’internet ne se traduit pas par des conséquences dommageables.

Le protocole internet (IP) établit et utilise l’adressage unique des ordinateurs connectés à travers le monde. Afin de pouvoir atteindre un appareil final donné, le protocole internet l’identifie au moyen d’une adresse IP unique. Ces adresses fonctionnent un peu comme des numéros de téléphone et contiennent également un indicatif propre à chaque pays, qui permet le géociblage. Pour simplifier, on peut dire qu’une adresse IP peut être considérée comme l’identité d’un utilisateur final sur internet.

Le Domain name system (DNS) sert d’annuaire automatique et constitue un élément important de l’infrastructure internet. Cette banque de données internationale met à disposition un mécanisme qui traduit une adresse IP (86.125.22.1, par exemple) en un nom de domaine plus parlant (economiesuisse.ch, par exemple). Ces conversions sont réalisées sans que l’utilisateur s’en aperçoive chaque fois qu’il clique sur un nouveau lien dans un navigateur internet ou qu’il saisit directement l’adresse d’une page internet. Le navigateur commence par interroger un serveur DNS qu’il connaît sur l’adresse IP du lien inconnu au moyen d’un paquet. Ensuite, il échange des paquets avec l’adresse en question pour consulter les contenus des services proposés, des pages internet entre autres.

Figure 2

Types de blocages de réseaux et fonctionnement

Les blocages de réseaux visent à empêcher les utilisateurs finaux d’accéder à certains sites internet et au contenu de ces derniers. Il s’agit principalement de contenus non souhaitables menaçant la paix publique. Il est ainsi possible d’utiliser les blocages de réseaux pour empêcher les utilisateurs finaux d’accéder à des offres clairement illégales comme la pornographie dure et les contenus terroristes ou extrémistes.

Chaque appareil connecté à internet dispose (au minimum) d’une adresse IP (86.125.22.1, par exemple). Étant donné que ces adresses ne sont pas faciles à lire et à retenir pour les humains, un nom de domaine (swico.ch, par exemple) est associé aux adresses IP purement numériques à l’aide du Domain name system (DNS). Ce nom de domaine est traduit de manière standardisée en adresses IP par les serveurs DNS des fournisseurs d’accès à internet (résolution de nom). Une adresse IP permet d’atteindre le site internet de divers prestataires proposant des contenus différents sous leur nom de domaine propre.

Trois options s’offrent actuellement pour le blocage de sites.

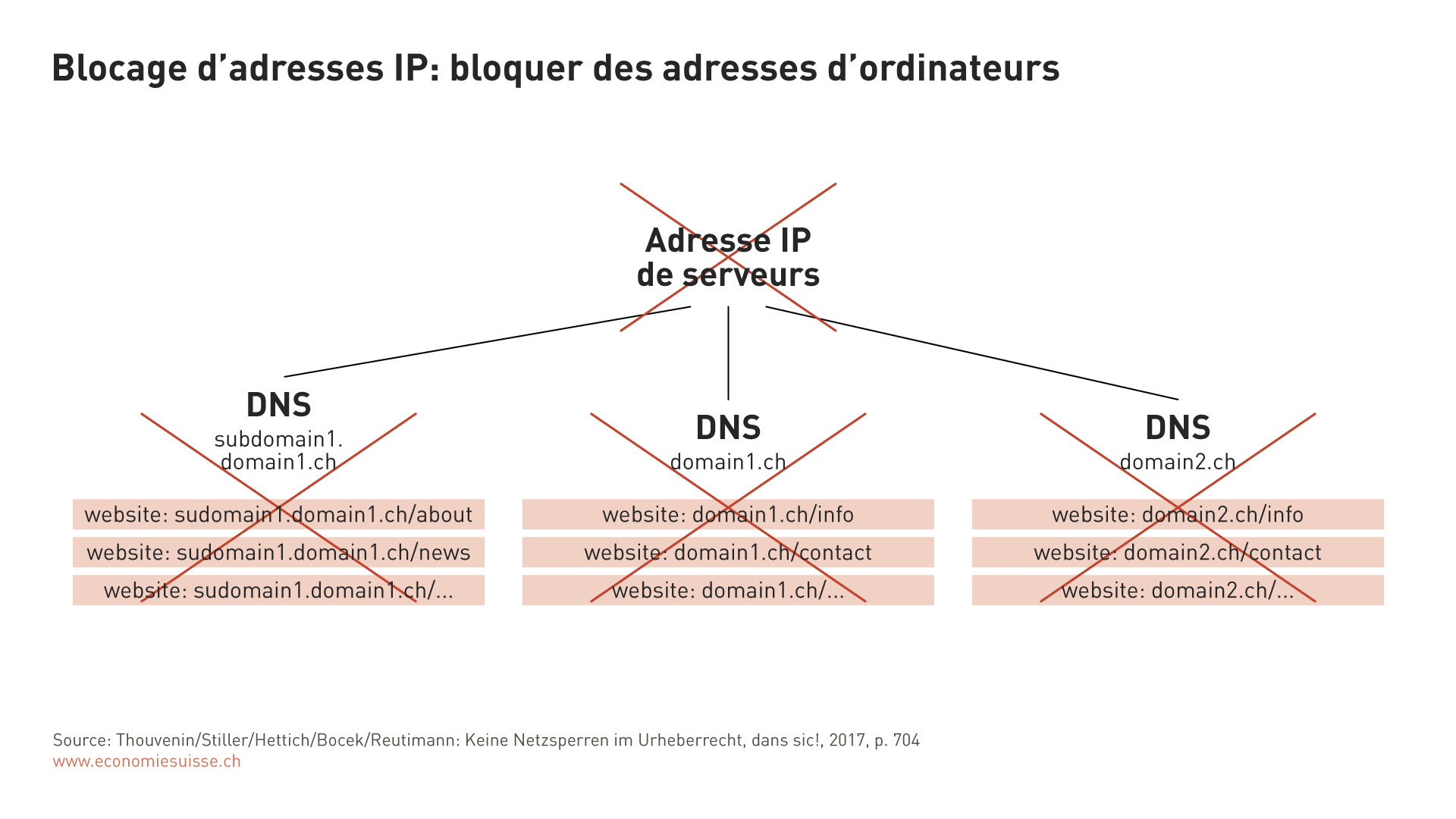

Option 1: Blocage d’une adresse IP

Pour le blocage d’adresses IP, les fournisseurs d’accès à internet filtrent les demandes de leurs clients sur la base des adresses IP figurant sur une liste de blocage. Soit ils bloquent ce site, soit ils redirigent les internautes vers un site les informant qu’ils ont tenté de consulter une adresse IP bloquée. Le blocage s’applique à l’ensemble des contenus – légaux ou illégaux – pouvant être consultés sur les adresses IP bloquées (cf. également le paragraphe sur les risques de surblocage).

Figure 3

Lors du blocage d’adresses IP, on bloque des adresses d’ordinateurs sur internet. Les internautes qui tentent de se connecter à ces adresses sont généralement redirigés vers une page affichant un avertissement.

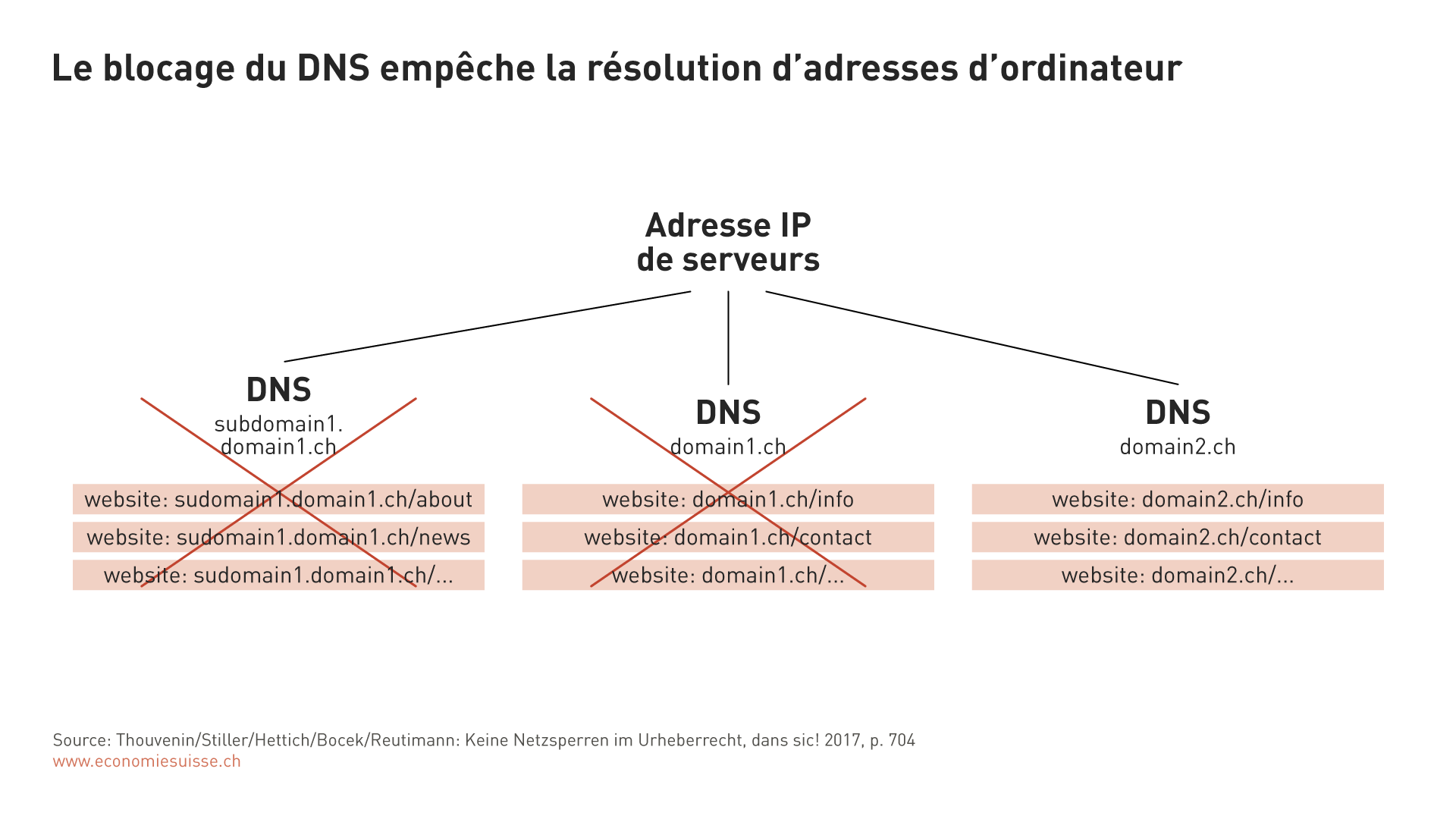

Option 2: Blocage DNS

Dans le cas d’un blocage DNS, soit la résolution de nom est empêchée par le serveur DNS, soit la demande est redirigée par le fournisseur d’accès vers une page internet informant le client qu’il a tenté de consulter un site internet bloqué. Le blocage DNS s’applique à l’ensemble des contenus consultables sur les domaines bloqués. Les autres contenus consultables à la même adresse IP (mais sous un autre nom de domaine) ne sont en revanche pas touchés par le blocage.

Figure 4

Lors du blocage DNS, on bloque l’accès à l’annuaire pour certaines adresses IP. Dans ce cas, les internautes peuvent atteindre certaines pages seulement s’ils connaissent l’adresse IP.

Option 3: Filtre d’application

Avec les filtres d’application, les fournisseurs d’accès et les prestataires procèdent à un filtrage du trafic internet. De tels outils techniques, appelés filtres d’application, permettent notamment d’identifier dans les datagrammes IP transportés les contenus nuisibles d’un point de vue technique (vers, virus ou malware, par exemple). Une forme de filtrage peut être réalisée au moyen d’une Deep packet inspection (DPI). Cette dernière permet notamment de déclencher des actions après une analyse précise du contenu et de la finalité de paquets de données IP, ou sur la base de mots-clés. Un tel filtrage ne peut être utilisé que pour les données qui ne sont pas cryptées, mais inclut également les requêtes adressées aux moteurs de recherche.