Nein zu Netzsperren und digitaler Abschottung

- Einleitung Das Wichtigste in Kürze | Position economiesuisse

- Kapitel 1 Das Internet als Treiber des Fortschritts

- Kapitel 2 Aufbau und Funktion von Netzsperren

- Kapitel 3 Probleme aus technischer Sicht

- Kapitel 4 Umgehungsmöglichkeiten

- Kapitel 5 Bedenken aus rechtlicher Perspektive

- Kapitel 6 Auf Netzsperren ist zu verzichten

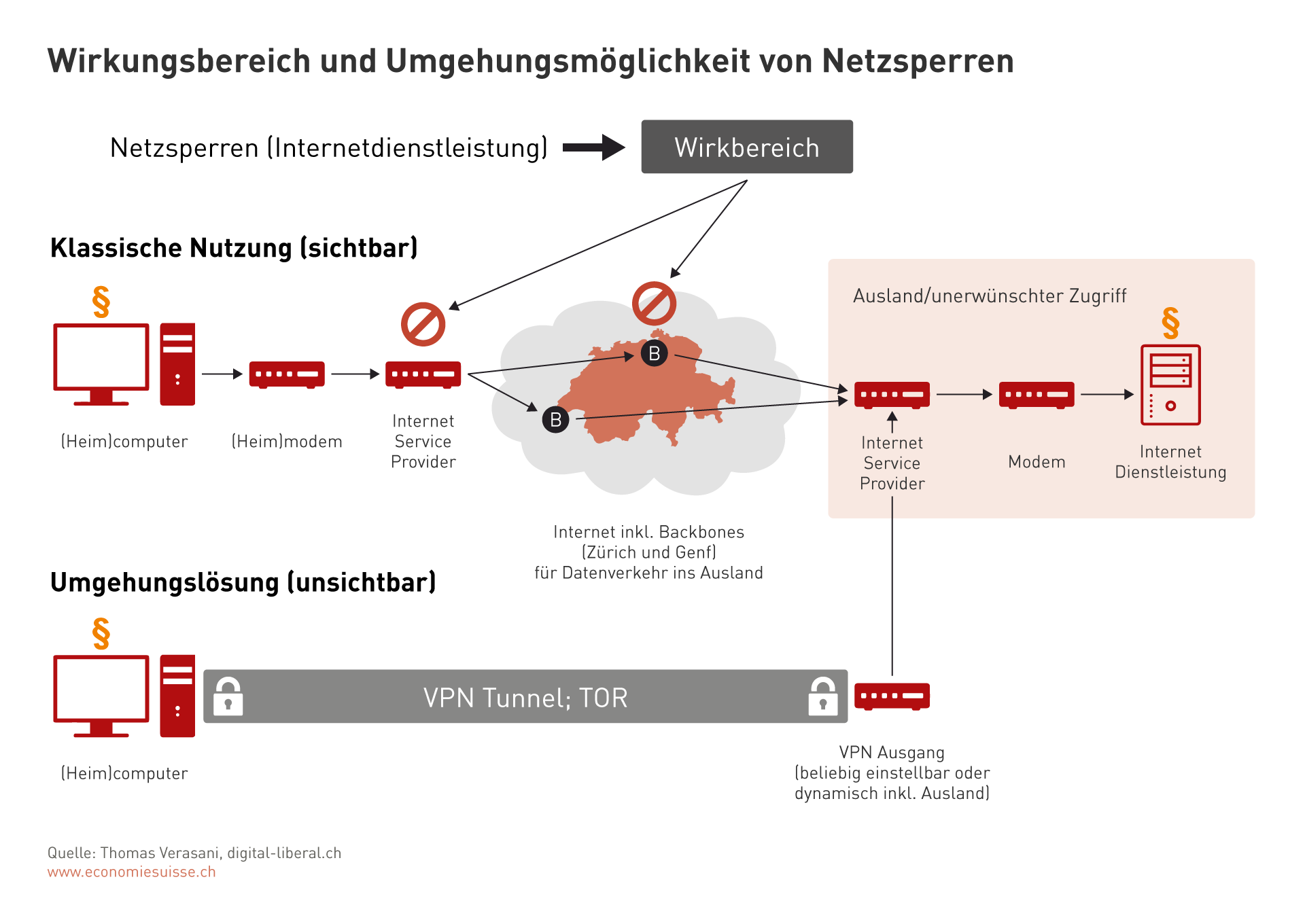

Umgehungsmöglichkeiten

Jede Netzsperre kann umgangen werden

IP-Adresssperren und DNS-Sperren können durch einfache technische oder organisatorische Massnahmen umgangen werden. Es gibt sogar Möglichkeiten, ohne dass Dritte (z.B. Strafverfolgungsbehörden) in der Lage wären, die Umgehung zu erkennen, nachzuweisen oder gar zu verhindern.

Umgehung von IP-Adresssperren

IP-Adresssperren und DNS-Sperren können durch Einwahl in Virtuelle Private Netzwerke (VPN) umgangen werden. Dadurch können Endnutzer über einen VPN-Server im Ausland auf die gesperrten IP-Adressen zugreifen. Die Namensauflösung erfolgt über einen DNS-Server, der nicht von der Sperre betroffen ist. Beide Arten von Sperren können auch durch Werkzeuge und Systeme zur Anonymisierung des Internetverkehrs technisch umgangen werden, z.B. durch Tor (siehe unten).

Umgehung von DNS-Sperren

DNS-Sperren können technisch umgangen werden, beispielsweise indem ausländische DNS-Server angefragt werden, die nicht von der Sperre betroffen sind, oder ein eigener lokaler DNS betrieben wird. In vielen Fällen braucht es auch überhaupt keinen DNS-Server. Dabei wird direkt die IP-Adresse des Web-Servers verwendet, die z.B. über einschlägige Internetforen oder persönliche Kommunikation in Erfahrung gebracht wird. Seit Kurzem steht auch ein neuer Standard DoH (DNS over HTTPS) zur Verfügung. Die zur Wahrung der Privatsphäre entwickelte Technologie ist neu fester Bestandteil von Browsern (z.B. Firefox) und umgeht alle DNS-Sperren automatisch.

Umgehung von Applikationsfiltern oder Proxy-Servern

Selbst die aufwendigen Applikationsfilter und Proxy-Server können technisch umgangen werden. So kann der Endnutzer eine verschlüsselte Übertragung einsetzen, beispielsweise in Form eines VPN. Andere Möglichkeiten sind die Verwendung von SSL/TLS (Secure Socket Layer/Transport Layer Security) oder HTTPS (HTTP Secure). Der Endnutzer kann auch eigene Proxy-Server aufsetzen oder solche nutzen, die ihm im Internet angeboten werden.

Schliesslich gibt es eine Vielzahl von Werkzeugen und Systemen zur Anonymisierung des Quellverkehrs aus Sicht des Aufrufenden, beispielsweise Tor.

Jede Art von Netzsperre kann durch einfache technische oder organisatorische Massnahmen umgangen werden.

Die Realität in autokratischen Ländern

Es gibt Länder, welche die Internetzensur sehr weit treiben. Aber auch sie stossen mit Netzsperren an ihre Grenzen. So sind beispielsweise im Iran alle Seiten gesperrt, die mit der religiösen Ideologie des streng islamischen Landes kontrastieren oder Kritik an der Führung üben. Gerade städtische, moderne Iraner nutzen daher VPNs und andere technische Mittel, um beispielsweise westliche Filme oder TV zu schauen sowie internationale Zeitungen zu lesen. In Russland wurde unlängst der dort beliebte Messaging-Dienst «Telegram» vom Staat gesperrt, da er die Verschlüsselung von Mitteilungen zuliess und der Geheimdienst diese Verschlüsselung nicht knacken konnte. Die vom russischen Staat gegen Telegram ausgelösten Sperrmassnahmen haben zwar Google und Amazon lahmgelegt, der eigentlich anvisierte Messaging-Dienst war aber weiterhin problemlos nutzbar. Dies zeigt, dass selbst in autokratischen Staaten nicht mit chirurgischer Präzision unliebsame Angebote abgestellt werden können, obwohl in solchen Ländern regelmässig die Nutzung von VPNs mit schweren Strafen geahndet wird.

Lediglich Länder wie Nordkorea, welche ihrer Bevölkerung die Nutzung des Internets faktisch verbieten, können die Kontrolle sicherstellen. Die Nachteile liegen auf der Hand: Die digitale Wirtschaft ist in solchen Ländern inexistent und die persönliche Freiheit der Bürger massiv eingeschränkt. Und auch hier findet der Mensch Lösungen: Die Antwort ist beispielsweise ein Schwarzmarkthandel mit USB-Sticks und anderen Datenträgern.

VPN (Virtual Private Network)

Ein VPN-Zugang lässt sich mit in der Schweiz völlig legal erhältlicher Software nutzen. Er ist auch für Laien ohne Schwierigkeiten einzurichten. Es reicht dazu, ein entsprechendes App auf sein Gerät zu laden oder eine Browser-Erweiterung zu aktivieren. VPN verschlüsselt anschliessend die Internetverbindung, beginnend bei der Netzwerkkarte bis hin zu einem VPN-Server. Das lässt sich mit einem Tunnel vergleichen, mit dem man aus dem persönlichen Gerät bis zu einem vertrauenswürdigen Haus im Ausland gelangt. Bewegt man sich im Internet, so wird die Adresse dieses Hauses als Absender der Bewegungen wahrgenommen. Es gibt zahlreiche Anbieter solcher VPNs, die in der Regel kostenpflichtig sind. Eine Übersicht über die aktuell empfohlenen VPNs gibt es beispielsweise unter https://vpncreative.net/vpn-providers/.

Tor (The Onion Routing)

Das Tor-Netzwerk ermöglicht allen Endnutzern anonymes Surfen im Internet. Tor nutzt das Prinzip des sogenannten Onion-Routings, um die Verbindungs- und Transferdaten von Nutzern im Internet zu verschlüsseln. So erlaubt es das anonyme, abgesicherte Surfen im Internet. Für eine Nutzung von Tor muss der Nutzer anfänglich erst einmal einen Client (Software) herunterladen, welcher im Fachjargon als «Proxy»bezeichnet wird. Diese Software stellt nun eine Verbindung zum Tor-Netzwerk her und liefert eine Aufstellung aller verfügbaren Server, mit denen sich der Nutzer verbinden kann. Die Server weisen einen öffentlichen Schlüssel auf, um deren authentische Zugehörigkeit zum Netzwerk zu untermauern. Sobald der Nutzer die Liste auf seinem Gerät empfangen hat, findet schliesslich eine zufällig gewählte Route durch diese Tor-Server statt. Das Netzwerk selbst nutzt aus Gründen der Anonymisierung dabei nicht nur einen Server, sondern verbindet sich im Regelfall mit mindestens drei Servern. Details sowie auch ein Link zum Download des Proxy finden sich auf der Internetseite des Tor-Projekts: https://www.torproject.org/projects/torbrowser.html.en